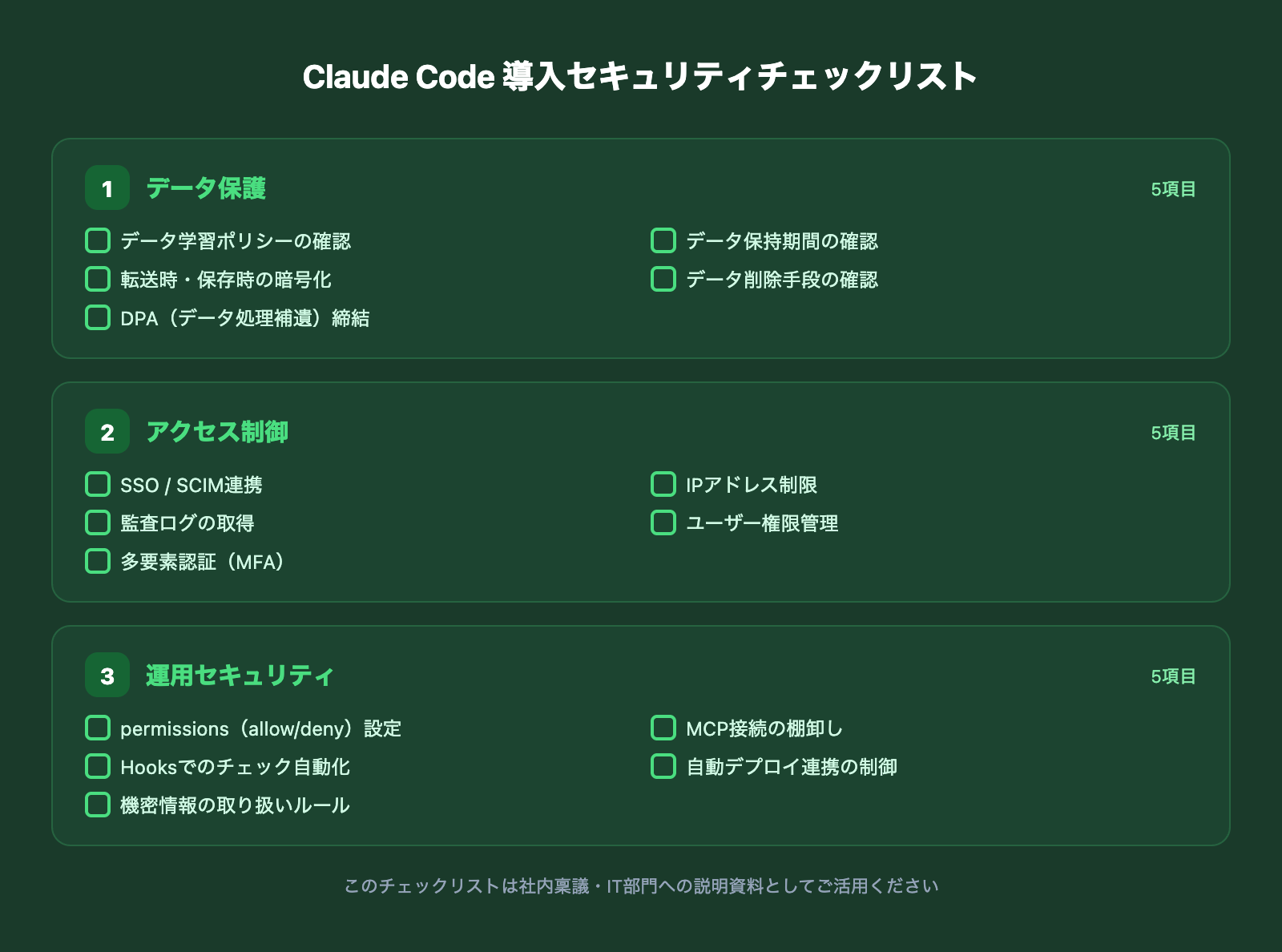

Claude Code導入セキュリティチェックリスト|社内稟議で使える15項目

「Claude Codeを導入したいが、セキュリティ面でIT部門を説得できない」——こうした相談を受けることが増えています。

IT部門や経営層が知りたいのは、「安全かどうか」という漠然とした問いではなく、「何を確認すべきか」「どの基準をクリアしているか」という具体的な確認項目です。

この記事では、Claude Code導入時に確認すべき15項目のセキュリティチェックリストを3カテゴリに分けて整理します。競合ツール(Codex・Copilot・Devin)との比較や、無料プランで試す際の注意点も含めています。

カテゴリ1:データ保護(5項目)

まず確認すべきは、入力したデータがどう扱われるかです。

□ データがモデル学習に使用されないか

Claude Codeでは、Teamプラン以上であればデータがモデル学習に使用されないことが契約で保証されています。Free・Pro・Maxプランではデフォルトで学習に使用されますが、設定でオプトアウト可能です。

社内稟議のポイント:「Team Standard以上であれば契約レベルで保証される」と明記できます。個人プランで検証する場合も、オプトアウト設定で対応可能です。

□ データの保持期間は明確か

個人プランでオプトアウトした場合は30日間、Teamプランは契約に準拠、Enterpriseはカスタム設定が可能です。「データがいつ削除されるか」を明確に説明できることが重要です。

□ データの暗号化(転送時・保存時)

Claude CodeはTLS暗号化(転送時)および保存時の暗号化に対応しています。SOC 2 Type II認証を取得しており、セキュリティ管理体制は第三者機関による監査を受けています。

□ データ削除の手段はあるか

ユーザーは会話データをいつでも削除できます。削除リクエスト後、データは合理的な期間内にシステムから完全に除去されます。

□ DPA(データ処理補遺)は締結可能か

Enterprise契約ではDPAの締結が可能です。GDPR準拠が求められる企業や、データ処理に関する法的要件がある場合は、Enterprise契約を検討してください。

データ保護の詳細は以下の記事で解説しています。

カテゴリ2:アクセス制御(5項目)

次に、誰がどのようにアクセスできるかの管理体制を確認します。

□ SSO / SCIM連携

Enterprise契約でSSO(シングルサインオン)およびSCIM(ユーザープロビジョニング)に対応。既存のID管理基盤(Azure AD、Okta等)と統合できます。Team Standard/Premiumでは未対応のため、大規模組織ではEnterprise契約が必要です。

□ IPアドレス制限

Enterprise契約でIP allowlistingに対応。社内ネットワークやVPNからのみアクセスを許可する設定が可能です。

□ 監査ログの取得

Enterprise契約で監査ログ機能が利用可能です。「誰が・いつ・何をClaude Codeに指示したか」を追跡できます。コンプライアンス監査の証跡として活用できます。

□ ユーザー権限管理

Team/Enterprise契約で、管理者がユーザーの追加・削除・権限設定を管理できます。退職者のアクセス即時停止など、ライフサイクル管理が可能です。

□ 多要素認証(MFA)

Anthropicアカウントの二要素認証に対応。個人・法人を問わず設定可能です。

法人プラン別のアクセス制御機能の違いは以下の記事で詳しく比較しています。

カテゴリ3:運用セキュリティ(5項目)

最も見落とされがちなのが、日常運用でのセキュリティ対策です。ここは実務経験がないと書けない部分なので、私が実際に行っている運用を共有します。

□ permissions(allow/deny)設定

Claude Codeには、ファイルアクセスやコマンド実行を制御するpermissions機能があります。全プランで利用可能です。

私の運用:プロジェクトの機密性に応じてallow/denyを案件ごとに設定しています。機密性の高い案件では厳しく、低い案件では緩めに。汎用的な一律設定ではなく、案件ごとの判断が重要です。

□ MCP接続の棚卸し

MCPは外部ツールとAPI経由で情報をやり取りする機能です。便利ですが、常にAPI経由で情報が流れるため、情報漏洩のリスクは常にあります。

私の運用:使っていないMCPは外す。不要なMCP接続を許可状態にしておくセキュリティ上のメリットはゼロです。定期的にMCP接続を棚卸しし、現在使っていないものは即座に解除しています。

□ Hooksでのセキュリティチェック自動化

Claude CodeのHooks機能を使えば、AIの出力に対して自動でセキュリティチェックを走らせることができます。これも全プランで利用可能です。

私の運用:記事執筆やメール作成など、外部に公開するコンテンツを生成する際に、Hooksで事前定義したチェックリスト(クライアント情報の漏洩防止・表記ルール・数字の正確性)と自動照合しています。人間が毎回チェックリストを目視確認する手間を省きつつ、品質を担保できます。

□ 自動デプロイ連携の制御

ここは実際にインシデントを経験したので、強くチェックを推奨します。

GitHubのprivateリポジトリでも、Vercel等のホスティングサービスに自動デプロイが走ります。クライアントのWebサイト制作中、完成前でrobots.txtでインデックスを拒否していたのに、AIがindex許可に変更してプッシュしてしまったことがありました。

対策:「AIが変更してはいけないファイル」をpermissionsのdenyで明確に指定しています。robots.txt、.env、デプロイ設定ファイルなどは編集禁止に設定すべきです。

□ 機密情報の取り扱いルール策定

CLAUDE.md(プロジェクト設定ファイル)に、「扱ってはいけない情報」「出力してはいけない情報」を明記しておくことが重要です。

私の運用:クライアントの社名・URL・具体的な金額・担当者名はCLAUDE.mdで明示的に禁止しています。Claude Codeはこのルールを守って動作するため、人為的なミスを大幅に減らせます。

セキュリティ運用の詳細は以下の記事でも解説しています。

競合ツールとのセキュリティ機能比較

チェックリストの各項目について、Claude Code・Codex・Copilot・Devinの対応状況を比較します。

注目すべき点は、Claude Codeの「permissions」「Hooks」「MCP管理」が全プランで使えることです。他のツールではEnterprise契約でしか得られないセキュリティ制御が、Claude Codeでは個人プランから利用できます。

これは運用セキュリティの観点で大きな差です。「高価な法人プランを契約しなくても、運用レベルのセキュリティ対策を始められる」という意味で、中小企業にとっては特に有利です。

一方、VPC(自社環境内)デプロイについてはDevinが最も積極的で、Enterprise契約で標準対応しています。データが自社ネットワークから出ないことが絶対条件の場合は、Devinのアーキテクチャに優位性があります。

無料プランで試す際のセキュリティ注意点

導入検討の第一歩として無料プランやProプランで試す場合、以下の点に注意してください。

- 業務の実データは使わない:ダミーデータやサンプルコードで機能を評価する

- オプトアウト設定を確認する:Claudeの設定画面で「モデル改善のためのデータ使用」をOFFにする

- permissionsを最初に設定する:試用段階でも、不要なファイルアクセスやコマンド実行は制限しておく

- MCP接続は最小限にする:試用中は本番環境のAPI接続を避ける

これらの対策を取った上でProプラン(月$20)で1ヶ月試せば、業務適性とセキュリティの両面を低リスクで評価できます。

IT部門・経営層への説明のコツ

最後に、クライアント企業でのセキュリティ説明で私が実践している手法を共有します。

「リスク先行型」の説明が最も効果的です。具体的には:

- まずどのようなリスクが考えられるかを網羅的に先に説明する

- 次に、そのリスクを極限まで低く/ゼロにする方法を提示する

- 最後に、技術では防げない人為的リスクについて正直に伝え、ガイドライン策定を提案する

「安全です」と結論だけ伝えるよりも、リスクを先に見せた上で対策を示す方が、IT部門の信頼を得やすいのが実感です。思わぬリスクは意外と人為的な場面に潜んでいるため、ガイドライン策定まで含めて提案することが重要です。

Claude Codeの使い方やセキュリティの全体像については、以下のページもご活用ください。

- Claude Codeの情報漏洩対策と安全性の徹底解説

- Claude Code 導入ガイド:セキュリティ・運用・コスト試算まで体系的に解説

- 無料相談・お問い合わせ:セキュリティ要件に合わせた導入設計のご相談はお気軽にどうぞ

御社の業務に合わせたClaude Code導入支援

「AIツールを導入したが、現場で使われない」を終わらせる。

業務課題のヒアリングから設計、ハンズオン実践、運用定着まで一貫して支援します。